14 de abril de 2007: Frente al mausoleo que conmemora al Padre de la Patria, Mustafá Kemal Atatürk, el pueblo turco sale a la calle para reivindicar el laicismo, la libertad, la democracia, la paz, el progreso, el bienestar. Por eso se manifiestan contra el régimen corrupto e incompetente de Recep Tayyip Erdoğan, que ofrece miseria, corrupción, fundamentalismo religioso, represión violenta de cualquier libertad, genocidio de minorías étnicas. Cientos de miles de personas exigen pacíficamente una nueva Turquía, y lo único que consiguen es violencia y persecución. Según la prensa nacional, hubo más de un millón y medio de manifestantes[1].

Desde entonces, la estrategia del régimen ha sido clara: reprimir cualquier protesta, cualquier crítica, cualquier descontento, cualquier periódico o blog, cualquiera que sea capaz de organizar una nueva multitud que muestre al mundo el infierno que es hoy Turquía. Y cuando Erdoğan se dio cuenta de que no hay líderes de la protesta, sino una desesperación generalizada, que empuja a los individuos a exponerse, buscando desesperadamente ayuda[2] -probablemente de un mundo occidental ciego y oportunista-, entonces su estrategia se afinó, y puso en marcha una operación de persecución individual. Algo nunca visto, que va más allá de la represión burocrática nazi porque utiliza tecnologías que (por suerte) Adolf Hitler y sus jerarcas nunca tuvieron a su disposición.

La operación consiste en revisar todos los teléfonos móviles de Turquía, extraer los contactos, leer los intercambios de mensajes, insertar datos y conversaciones falsas, con el objetivo de identificar a los descontentos y construir, en sus dispositivos, pruebas falsas de su participación en una trama terrorista[3]. Se trata de una operación de un cinismo y una brutalidad, tanto física como psicológica, que va mucho más allá de las pesadillas relatadas por George Orwell en sus novelas sobre el apocalipsis social. Cuando se dio cuenta de que esto no sería suficiente, el dictador extendió la operación de control y falsificación de las comunicaciones al extranjero, a naciones como Grecia, Australia o Alemania, donde viven miles de turcos que han huido de su patria[4].

La pesadilla del control telemático total

Hakan Fidan (izquierda), Bayrat Albarak (centro) y Recep Tayyip Erdoğan (derecha), los directores del ciberterrorismo desatado por el gobierno de Ankara[5]

La operación está dirigida por Hakan Fidan, amigo íntimo de Erdoğan y jefe del servicio de inteligencia turco (MIT – Millî İstihbarat Teşkilâtı): se trata de un sargento del ejército que, tras conocer al futuro dictador, siguió su parábola como jefe de seguridad personal y luego, paso a paso, haciendo carrera en el espionaje militar, hasta el punto de que, en noviembre de 2020, tras la dimisión del yerno de Erdoğan, Berat Albayrak[6] (que se metió en problemas por financiar al ISIS a través de sus acuerdos petroleros con Irak[7] y por su implicación en el escándalo de la manipulación de los resultados del campeonato de fútbol turco[8]), se convirtió en el principal candidato al puesto de nuevo ministro de Finanzas[9].

Albayrak no fue nominado por su experiencia en economía, sino porque es el coordinador de un proyecto de control telemático total para el que, después de entrenar a un millón de hackers estatales, el régimen los utilizará para controlar todas las transacciones económicas de cada empresa y cada ciudadano[10], oficialmente para evitar la evasión fiscal. El hecho de que, a partir de enero de 2021, Hakan Fidan se haya convertido en el jefe de este nuevo servicio hace que todo sea claro e inequívoco.

Mientras tanto, Erdoğan ha convertido la Oficina del Primer Ministro en una agencia estatal registrada[11] que controla varios consulados de Turquía en el extranjero: Atlanta, Houston, Los Ángeles, Nueva York, Washington DC (Estados Unidos), Burnaby (Canadá) y Rabat (Marruecos)[12] y, por supuesto, el MIT[13]. En cada una de estas agencias, Hakan Fidan ejerce de director ejecutivo[14]. Tal vez porque el MIT no sólo está activo en Turquía, sino en todo el mundo….

El 19 de enero de 2014, la gendarmería turca bloqueó dos camiones que se dirigían a Siria, llenos de armas[15] – armas para ayudar al Ejército del Califato (ISIS)[16], transportadas por agentes del MIT[17]. Erdoğan afirmó en un primer momento que se trataba de ayuda humanitaria[18], pero algunos periodistas lograron filmar el camión, por lo que la mentira quedó al descubierto. El resultado: los 13 gendarmes que detuvieron los camiones fueron condenados a largas penas de prisión[19]; los magistrados encargados de la investigación fueron destituidos y sometidos a juicio político[20]. Los periodistas que participaron en la grabación o publicación de la noticia fueron condenados a cinco años de prisión[21]. La policía recibió nuevas órdenes: no detener nunca a los vehículos del MIT que viajan al extranjero.

Una de las tareas del MIT es luchar contra la secta Hizmet y su predicador Fethullah Gülen (escuchas telefónicas y de Internet, acoso, secuestro, tortura, asesinato[22]), tanto en Turquía como en el extranjero[23]. Pero la tarea más importante del MIT es luchar contra los adversarios fuera del país. En Alemania hay unos 500 agentes del MIT y más de 6.000 informadores -una estructura aún mayor y más poderosa que la STASI en la RDA[24]– cuyo objetivo no es sólo observar e informar, sino también intervenir físicamente contra los ciudadanos turcos que han emigrado a Europa[25].

Uno de los objetivos del MIT es, mediante la interceptación de las comunicaciones, construir pruebas ficticias contra los críticos del régimen de Ankara y justificar su secuestro y tortura[26]. Una estrategia que el MIT también lleva a cabo en varios otros países del mundo: en Austria[27], Bélgica[28], República Checa[29], Francia[30], Grecia[31], Kosovo[32], Lituania[33], Moldavia[34], Noruega[35], Serbia[36], Suecia[37], Suiza[38], Ucrania[39], Reino Unido[40], Australia[41], Egipto[42], Gabón[43], Kenia[44], Libia[45], Sudán[46], Estados Unidos[47], Armenia[48], Azerbaiyán[49], Georgia[50], Irak[51], Malasia[52], Mongolia[53], Pakistán[54] y Siria, donde el gobierno turco combate con su propio ejército, o apoya al ISIS[55].

Tecnología alemana para los torturadores de Erdoğan

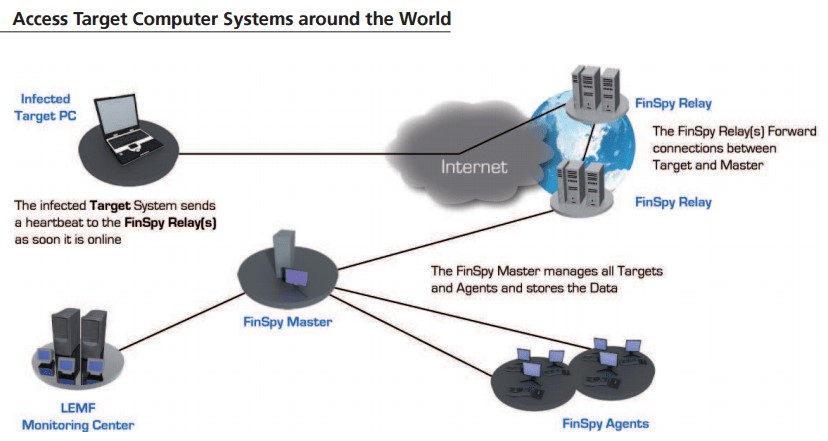

Cómo funciona la aplicación FishSpy de FinFisher GmbH, con sede en Múnich, el corazón del sistema de espionaje del MIT turco[56]

El complejo sistema de vigilancia, piratería, escuchas y falsificación que se necesita para controlar a millones de personas no es un juguete. Las ONG de toda Europa han estado buscando a los desarrolladores de dicha tecnología, y la han encontrado en Alemania: se llama FinSpy y la producen tres empresas del grupo Gamma International: FinFisher GmbH München, FinFisher Labs GmbH München y Elaman GmbH München, a las que cuatro organizaciones han llevado a los tribunales en Alemania[57]: Reporter ohne Grenzen, de Berlín (activa en toda Europa, que se ocupa de la libertad de prensa[58]), GFF Gesellschaft für Freiheitsrechte, de Berlín (muy activa en el seguimiento de las actividades ilegales del BND y otras agencias de inteligencia alemanas[59]), Netzpolitik. org en Berlín (un periódico en línea[60]) y el Centro Europeo de Derechos Constitucionales y Humanos en Berlín[61].

La Fiscalía de Múnich abre una investigación penal basada en las pruebas presentadas por las ONG: las empresas bávaras violaron la Ley de Comercio Exterior (AWG Außenwirtschaftsgesetz)[62] en al menos seis lugares, y no sólo al vender FinSpy a Turquía, sino también a los gobiernos de muchos otros países, como Bahréin, Egipto, Etiopía, Libia, Kazajistán, Arabia Saudí y Venezuela[63], todos ellos países que suscitan serias dudas sobre la naturaleza democrática del sistema político.

La investigación descubrió que esas tres empresas eran originalmente una, Gamma International UK Ltd. Winchester, después de que una investigación iniciada en 2013 fuera inhibida por las autoridades judiciales británicas[64] que, a finales de 2016, incluyeron a esta empresa en la lista negra de la OCDE[65], una medida que prohíbe a cualquier persona del mundo hacer negocios con este grupo industrial.

La investigación británica se limitó a analizar la venta de FinSpy a Bahréin, mientras que la alemana, acompañada de multitud de testimonios de víctimas del terror del régimen de Erdoğan en Turquía y en el extranjero, profundiza mucho más, descubriendo que FinSpy se vendió ilegalmente en 36 países[66], que tiene gigantescos centros de almacenamiento de datos en 11 países[67], y sospecha que detrás de los hechos ya conocidos hay muchos otros delitos aún no documentados[68] -por eso, en octubre de 2020, la Fiscalía de Múnich ordenó el registro de las instalaciones de la capital bávara, pero también de la filial rumana de Gamma International Group[69].

Es casi imposible defenderse de FinSpy: el malware se instala a través de actualizaciones falsas, disfrazadas de actualizaciones oficiales, a través de correos electrónicos con archivos adjuntos falsos, o a través de agujeros de seguridad en el software – Avira[70] y Apple iTunes, y luego copiando plataformas de los principales motores de búsqueda, instalaciones de Mac y Linux[71], programas de correo electrónico, redes sociales y sitios de compras en línea[72]. Donde no llega el malware de Gamma International, está el del Hacking Team[73] de David Vincenzetti[74]. Pero esa empresa ya no existe, Gamma la ha superado, sus fundadores están dispersos en muchas pequeñas empresas[75].

Quién está detrás de las cajas chinas

El instituto Citizen Lab de Toronto, en 2015, ya había identificado 35 países que utilizaban ilegalmente las aplicaciones del grupo Gamma/FinFisher[76]

La investigación de la Fiscalía de Múnich deja un sabor de boca amargo: ¿cómo es posible que se haya necesitado una denuncia de cuatro ONG para investigar? Es lógico que surja una sospecha de hipocresía, sobre todo sabiendo que el servicio secreto alemán (BND) premió a Stephan Oelkers, de Gamma International, con los Big Brother Awards en 2012, considerando a Gamma la mejor empresa del mundo «para penetrar en los sistemas informáticos con el fin de instalar software de vigilancia (…) Gamma ofrece sus servicios en su página web – a pesar de que el desarrollo y la distribución de este tipo de software espía están prohibidos por la legislación penal alemana (Par. 282c StGB). Sin embargo, esto sólo se aplica a los clientes privados, no a las ventas a organismos oficiales nacionales o a la policía secreta de una dictadura extranjera. Esta fue la razón por la que la fiscalía de Múnich se negó a abrir un proceso penal contra Gamma»[77]. En resumen: todo el mundo lo sabía, pero la propia fiscalía de Múnich, mientras esta monstruosa tecnología es utilizada por las dictaduras para reprimir a su propia población, la consideró una bagatela hace ocho años.

Para ser exactos, se sabe mucho de las actividades ilegales de este grupo de personajes repartidos entre la campiña inglesa, el puerto de Hamburgo, la capital de Baviera y los barrios bajos de Ciudad del Cabo desde 1973, cuando los ordenadores aún eran juguetes y el espionaje se hacía infiltrando a personajes sospechosos en habitaciones secretas con un aparato que hacía microfilms de documentos prohibidos. La historia comienza con un cable enviado por la Embajada de Estados Unidos en Bonn a las autoridades federales: un mensaje que indica las actividades sospechosas de un comerciante de electrónica holandés con sede en Hamburgo, Peter Kluever[78].

La CIA decidió invertir en él, al igual que el ejército alemán; en 1981, sus dos empresas, PK Electronics y PKI Electronic Intelligence GmbH, ya tenían contratos con el gobierno estadounidense. En 1983, el príncipe heredero de Arabia Saudí, Abdullah Ibn Nasir IBn Abd al-Asis Al Sa’ud, visitó Hamburgo y los generales alemanes le mostraron los efectos del uso de la tecnología de Kluever en la eficacia y la velocidad de disparo de los panzers Leopard, lo que convenció al gobierno de Riad de comprar un stock de ellos[79].

En 1987, Oelkers voló a Pekín para demostrar sus nuevos microchips e impresionó a los generales chinos, que se convirtieron en sus clientes[80]. En 1985, a través de acuerdos con Estados Unidos, Kluever vendió tecnología de espionaje estadounidense de última generación (desarrollada por la Ocean Applied Research Corporation de San Diego[81] y distribuida por la CompuDyne Corporation de Pensilvania[82]) a Muhammar Ghaddafi en Libia, a Hafiz Al-Assad en Siria y a Haji Mohammad Suharto en Indonesia, que la utilizaron para interceptar conversaciones telefónicas y transmisiones de radio de opositores, ejércitos extranjeros y grupos rebeldes[83].

Cuando Kluever se hizo mayor, vendió su empresa (el grupo PK Electronics, con sede en Hamburgo) a dos ingenieros, el alemán Stephan Oelkers y el inglés William Louthean Nelson. Este último había empezado en 1985 dirigiendo la oficina de Pekín y, en 1992, fundó su propia empresa, Personal Protection Products Ltd. Hong-Kong[84], que hasta 1994, a través de una filial en Hull[85], vendía tecnología de espionaje utilizada por los servicios de inteligencia británicos para luchar contra el IRA en el Ulster[86]. Cuando Kluever se retiró, PK Electronics pasó a William Nelson y a su hijo Louthean John Alexander Nelson, fundador del grupo Gamma International[87].

Gráfico de las participaciones de Gamma International Group y de las personas y empresas asociadas – © IBI World Ltd. Londres

Comienza una nueva era, en la que las antiguas interceptaciones quedan pronto superadas y olvidadas. El joven Louthean comienza asociándose con Niels Jørgen Tobiasen y sus dos empresas: The CBRN Team Ltd. Londres[88] y The Phoenix Hazard Training Ltd. Darlington[89]. Se trataba de una operación industrial basada en un contrato para la entrega de armas químicas, biológicas, radiológicas y nucleares a Uganda[90], negociado con un miembro del gobierno, Ananias Tumukunde, que había aceptado un soborno de 40.000 libras[91]. La operación concluyó con la detención de Tumukunde en Kampala y de Tobiasen en Londres en julio de 2007[92].

En aquellos años, Louthean Nelson también intentó iniciar una colaboración con el Hacking Team de David Vincenzetti: junto con uno de los mejores hackers del grupo milanés, Alberto Pelliccione, Nelson intentó encontrar un sistema para infiltrarse en los dispositivos de Nokia, pero Pelliccione, al cabo de un tiempo, se echó atrás, porque descubrió que Nelson, a través de una empresa ya liquidada, Cyan Engineering Services SAL Beirut, había empezado a intermediar en el suministro de armas a países afectados por sanciones internacionales[93]. Algo con lo que Pelliccione no quiere tener nada que ver.

La siguiente aventura es tal vez más sugerente: Nelson funda Elaman y traslada algunas actividades a Suiza[94], porque vuelve a hacer negocios con el antiguo socio de su padre, Stephan Oelkers, que le convence para que traslade su sede operativa de Hamburgo a Múnich y acepte a un nuevo socio, Holger Günther Rumscheidt, para que empiece a cooperar con los servicios secretos austriacos[95] e intente hacerse con la estación de Bad Aibling de la NSA (los servicios secretos militares estadounidenses)[96].

Se trataba de una operación impresionante y muy simbólica: la estación de interceptación de Bad Aibling había comenzado como aeropuerto militar y centro de radar para la Luftwaffe en 1936 y, al final de la guerra, había sido transformada por el ejército estadounidense en un campo de tránsito para prisioneros de guerra recién liberados y víctimas de los campos de concentración nazis. Un campo muy famoso, por el que pasaron el escritor Günther Grass y Joseph Ratzinger (el futuro Papa Benedicto XVI)[97]. Desde 1952 hasta su cierre, solicitado por la Unión Europea en 2001 y llevado a cabo en 2004 (oficialmente, porque en 2013 la instalación seguía en funcionamiento[98]), la NSA utilizó Bad Aibling para instalar sus instalaciones Echelon[99], que interceptan las comunicaciones telefónicas en todo el planeta[100]. Hacerse con la NSA habría sido, para Nelson y sus socios, la consagración de una empresa de talla mundial y poder casi ilimitado.

Las negociaciones aún estaban en curso cuando FinFisher empezó a vender su FinSpy a Turquía y el mundo entero empezó a ver el peligro. Tras los registros en Mónaco, Suiza y Rumanía, Nelson comenzó a liquidar todas las empresas con la mayor premura posible: algunas de las empresas (Computplus Ltd., G2 Systems Ltd., Gamma 2000 Ltd., Gamma 2000 Waste Management Ltd., Gamma International (UK) Ltd.) han sido liquidadas mientras escribimos a principios de febrero de 2021[101].

Imposible volver atrás

14 de abril de 2007: Más de un millón de ciudadanos pacíficos protestan contra la anulación de la libertad y contra un régimen que ha convertido su patria en un infierno de represión, violencia y miseria. Una escena de conmovedora humanidad que corre el riesgo de ser irrepetible

Pero esto no cambia el fondo de las cosas. Hoy, en febrero de 2021, en al menos 40 países de todo el mundo, la inmensa mayoría dirigidos por una dictadura, el gobierno y sus servicios secretos tienen en sus manos un software que va más allá no sólo de los escenarios apocalípticos descritos por George Orwell, sino también de los de la película «Brasil» de Terry Gilliam: a partir de ahora, un régimen no necesita descubrir que alguien está conspirando para aislarlo, torturarlo, condenarlo y borrarlo. Puede construir pruebas con un simple clic de un ordenador, utilizando un software que, en una milésima de segundo, puede condenar a cada uno de nosotros e implicar a todos los que están cerca de él en su destrucción.

En una sociedad en la que la alienación del individuo del contexto común ha alcanzado ya, en cualquier caso, niveles preocupantes, los programas informáticos desarrollados y vendidos por un pequeño puñado de delincuentes completamente desconocidos para el público han permitido a la humanidad emprender un camino sin retorno: uno en el que ya no hay nada verdadero y verificable, en el que cada uno de nosotros debe dudar de todos los que nos rodean, e incluso (y con mayor razón) de nosotros mismos.

La debilidad y la superficialidad con que los gobiernos occidentales (principalmente Estados Unidos, Alemania y el Reino Unido) han permitido, por puro cálculo egoísta, que este software se distribuya por todo el planeta, son inexcusables y una muestra de que, 75 años después del final de la Segunda Guerra Mundial, 30 años después del fin de la Guerra Fría y del miedo al conflicto nuclear, al igual que la naturaleza se rebela contra la forma insensata en que la estamos destruyendo, el ser humano ha cruzado el límite máximo: que el enemigo que mata no viene de fuera, sino de dentro de nosotros, y es implacable.

[1] https://www.hurriyet.com.tr/gundem/65-in-yuzbinleri-6335051

[2] http://news.bbc.co.uk/2/hi/europe/6554851.stm ; https://www.hurriyet.com.tr/gundem/laik-turkiye-icin-caglayan-a-6426626 ; https://www.hurriyet.com.tr/gundem/3-miting-3-mesaj-6462629 ; https://www.hurriyet.com.tr/gundem/izmir-rekor-bekliyor-6495436

[3] https://www.dw.com/en/turkey-used-german-spy-software-on-opposition-politicians-and-activists/a-43787769

[4] https://atalayar.com/en/content/turkish-spy-networks-control-opponents ; https://www.bbc.com/news/world-europe-39416954

[5] https://www.birgun.net/haber/iddia-pelikancilar-hakan-fidan-gitsin-diyor-283382

[6] https://www.trthaber.com/haber/gundem/iletisim-baskanligi-berat-albayrakin-gorevden-af-talebi-kabul-edilmistir-529559.html

[7] https://www.independent.co.uk/news/world/europe/russia-accuses-president-erdogan-s-son-law-being-linked-isis-oil-trade-a6761436.html ; https://www.al-monitor.com/pulse/originals/2016/09/turkey-redhackers-daunt-the-erdogan-family.html ; https://thepressproject.gr/exclusive-wikileaks-documents-relations-erdogan-isis-oil-smuggling/

[8] https://www.duvarenglish.com/sport/2020/02/10/politics-in-stadiums-fenerbahce-fans-urge-minister-albayrak-to-keep-hands-off-football ; https://odatv4.com/fenerbahceliler-damata-karsi-ayaga-kalkti-02022031.html

[9] Intelligence Online, “Hakan Fidan close to ministerial promotion”, see in 2020.11.18 Hakan Fidan Minister

[10] https://www.hurriyetdailynews.com/turkey-launches-project-to-train-1-million-software-developers-154081

[11] Türkiye Cumhuriyeti Başbakanları

[12] 2017.04.13 Türkiye Cumhuriyeti Başbakanları

[13] https://de.wikipedia.org/wiki/Mill%C3%AE_%C4%B0stihbarat_Te%C5%9Fkil%C3%A2t%C4%B1#Leitung

[14] Hakan Fidan on Nexis, pages 57-60

[15] https://t24.com.tr/haber/adanada-3-tir-durduruldu-arama-yapiliyor,248707

[16] 1000 colpi di mortaio, 1000 colpi di artiglieria, 50’000 fucili d’assalto e 30’000 munizioni per mitragliatrice – see in https://web.archive.org/web/20150529062123/http://www.cumhuriyet.com.tr/haber/turkiye/287071/iste_Erdogan_in_yok_dedigi_silahlar.html ; https://web.archive.org/web/20150529223636/http://www.aktifhaber.com/devlet-sirri-denilen-mit-tirlari-ile-ilgili-tapeler-1053377h.htm#

[17] https://www.haber7.com/guncel/haber/1121773-mit-tirlari-neden-durduruldu ; https://web.archive.org/web/20150529062123/http://www.cumhuriyet.com.tr/haber/turkiye/287071/iste_Erdogan_in_yok_dedigi_silahlar.html

[18] http://www.aljazeera.com.tr/haber/mit-tirlari-boyle-durduruldu

[19] https://bianet.org/bianet/insan-haklari/155519-tir-lari-durdurmakla-suclanan-13-askere-muebbet-istendi

[20] https://www.milliyet.com.tr/gundem/mit-tirlari-olayinda-yeni-gelisme-5-savci-gorevden-uzaklastirildi-1999064

[21] http://www.cumhuriyet.com.tr/haber/erdogandan-canli-yayinda-can-dundara-tehdit-288885

[22] https://www.faz.net/aktuell/politik/ausland/europa/tuerkei/tuerkei-kampf-gegen-die-soldaten-des-lichts-12715816.html?printPagedArticle=true#pageIndex_3 ; https://taz.de/Wie-Guelen-zum-Staatsfeind-Nr-1-wurde/!5323191/ ; https://www.sabah.com.tr/gundem/2021/02/03/son-dakika-istihbarattaki-fetocu-generalden-bomba-itiraflar-tegmen-rutbemi-fetullah-gulen-takti ; https://tr.sputniknews.com/turkiye/202001211041211454-sozcu-ilker-basbugu-cezaevine-attiran-feto-mektubunu-acikliyoruz/ ; https://www.zdf.de/politik/frontal-21/die-verschleppten-100.html

[23] https://www.genios.de/presse-archiv/artikel/FAZ/20171111/jagd-auf-die-guelenisten/FR1201711115279571.html

[24] https://www.nadir.org/nadir/initiativ/isku/hintergrund/geheimdienste/geheim994.htm ; https://www.tagesspiegel.de/politik/tuerkischer-geheimdienst-liess-erdogan-gegner-in-deutschland-ausspionieren/12027820.html

[25] https://www.welt.de/politik/deutschland/article157778863/Erdogans-Agenten-bedrohen-Tuerken-in-Deutschland.html

[26] https://www.zdf.de/politik/frontal-21/die-verschleppten-100.html ; https://www.derstandard.at/story/1397522175727/geheimdienst-staat-tuerkei

[27] https://www.al-monitor.com/pulse/originals/2020/09/turkey-austria-spy-nehammer-kurdish-clashes-protests-vienna.html ; https://www.reuters.com/article/austria-turkey-espionage-int-idUSKBN25S4R5 ; https://www.nytimes.com/2020/10/13/world/europe/turkey-austria-erdogan-assassin.html

[28] https://www.euractiv.com/section/global-europe/news/flemish-minister-turkish-sponosred-mosque-is-nest-of-spies/ ; https://www.dailysabah.com/war-on-terror/2017/07/06/influenced-by-gulenists-belgium-targets-turkish-mosques-fighting-extremism

[29] https://nordicmonitor.com/2020/08/erdogan-critics-listed-by-turkish-embassy-in-prague-were-included-in-bogus-terrorism-probe/

[30] https://www.independent.co.uk/news/uk/home-news/turkey-murder-london-unsolved-mehmet-kaygisiz-government-security-services-agents-court-documents-a7332461.html

[31] https://www.hurriyetdailynews.com/turk-greek-ties-strained-by-arson-row-10324 ; https://www.reuters.com/article/us-greece-germany-spying/greek-police-arrest-german-on-suspicion-of-spying-idUSBRE97208820130803 ; https://www.kathimerini.gr/society/896001/istories-me-kataskopoys-sto-aigaio/ ; https://www.larissanet.gr/2019/06/21/dikazetai-sti-rodo-kataskopos-tis-tourkias/ ; https://ahvalnews.com/mit/turkish-intelligence-recruits-eu-retirees-spy-greece ; https://nordicmonitor.com/2020/04/turkish-intelligence-operations-targeting-critics-in-greece-exposed-in-secret-documents/ ; https://intelnews.org/2016/12/09/01-2023/ ; https://nordicmonitor.com/2020/08/more-secret-documents-confirming-vast-turkish-espionage-activities-in-greece-uncovered/ ; https://www.skai.gr/news/greece/dyo-syllipseis-ellinon-gia-kataskopeia-sti-rodo

[32] https://www.reuters.com/article/us-kosovo-security-turkey-idUSKBN1H70CC

[33] https://www.hurriyetdailynews.com/opinion/murat-yetkin/turkish-intelligence-unveils-secret-codes-used-before-coup-attempt-103843

[34] https://www.al-monitor.com/pulse/originals/2018/09/turkish-teachers-detained-moldova-gulen.html ; https://balkaninsight.com/2018/09/06/six-turkish-professors-detained-by-moldovan-secret-services-09-06-2018/

[35] https://turkeypurge.com/turkey-spying-imams-active-also-in-norway ; https://stockholmcf.org/turkeys-autocratic-president-erdogans-spying-profiling-expands-in-norway/

[36] https://kafila.org/www-matthewaid-com/

[37] https://stockholmcf.org/report-sweden-launches-espionage-probe-into-turkish-govt-representatives/

[38] https://www.swissinfo.ch/eng/politics/undiplomatic_swiss-eye-alleged-turkish-kidnapping-attempt/43973170 ; https://www.hurriyetdailynews.com/swiss-foreign-minister-warns-turkey-against-illegal-spying-111199 ; https://www.dailysabah.com/eu-affairs/2017/05/01/as-anti-turkish-politics-grip-europe-turkish-swiss-policeman-arrested

[39] https://www.hurriyetdailynews.com/turkish-intelligence-brings-key-feto-suspect-from-ukraine-to-turkey-134608

[40] https://www.independent.co.uk/news/uk/home-news/turkey-murder-london-unsolved-mehmet-kaygisiz-government-security-services-agents-court-documents-a7332461.html

[41] https://www.meforum.org/60976/turkish-spy-agency-mit-intelligence-gathering-australia

[42] https://www.reuters.com/article/us-egypt-court/egypt-detains-29-people-on-suspicion-of-espionage-for-turkey-idUSKBN1DM1AN ; https://www.egypttoday.com/Article/1/33764/In-Pictures-Egypt-foils-Turkish-espionage-attempt

[43] https://www.hurriyetdailynews.com/turkish-intelligence-agency-brings-three-feto-members-from-gabon-to-turkey-130050

[44] https://www.trtworld.com/turkey/turkish-intelligence-agency-rescues-a-kidnapped-italian-citizen-in-kenya-36192

[45] https://www.middleeastmonitor.com/20190807-libyan-national-army-turkish-intelligence-is-operating-in-tripoli/

[46] https://www.dailysabah.com/war-on-terror/2017/11/27/senior-feto-figure-captured-by-turkish-intelligence-in-sudan/amp

[47] https://nordicmonitor.com/2019/07/turkish-diplomats-have-extensively-spied-on-critics-in-the-united-states/

[48] https://www.rferl.org/a/1101683.html

[49] https://www.hurriyetdailynews.com/turkish-intel-returns-wanted-feto-from-azerbaijan-140108

[50] https://nordicmonitor.com/2019/06/turkish-diplomats-spy-on-erdogan-critics-in-georgia-secret-document-reveals/

[51] https://www.dailysabah.com/war-on-terror/2019/04/22/4-pkk-terrorists-brought-to-turkey-from-iraq-in-operation-by-turkish-intelligence ; https://www.middleeasteye.net/news/pkk-confirms-capture-two-turkish-spies-iraq ; https://www.presstv.com/Detail/2017/08/29/533306/PKK-Turkish-officers-spying-Iraq ; https://www.sabah.com.tr/gundem/2019/07/07/son-dakika-teror-orgutu-pkkkcknin-sozde-baskanlik-konseyi-uyesi-diyar-garip-muhammed-etkisiz-hale-getirildi ; https://www.thedefensepost.com/2018/08/15/turkey-airstrike-pkk-sinjar-iraq/ ; https://menafn.com/1098975780/Turkish-warplanes-neutralize-4-PKK-terrorists-In-Iraq ; https://www.dailysabah.com/war-on-terror/2019/09/16/3-pkk-terrorists-neutralized-by-turkish-jets-in-northern-iraq ; https://www.hurriyetdailynews.com/turkey-neutralizes-senior-female-ypg-pkk-terrorist-150730

[52] https://stockholmcf.org/cellmate-teacher-abducted-by-turkeys-mit-from-malaysia-subjected-to-torture-in-ankara/ ; https://www.hurriyetdailynews.com/turkish-intelligences-captures-feto-suspect-in-malaysia-146188

[53] https://www.reuters.com/article/us-mongolia-kidnapping-turkey-idUSKBN1KI03N

[54] https://indianexpress.com/article/pakistan/pakistan-admits-they-secretly-deported-turkish-family-wanted-by-erdogan-govt-4895423/lite/

[55] https://en.wikipedia.org/wiki/Turkish_involvement_in_the_Syrian_civil_war

[56] https://securityaffairs.co/wordpress/41169/breaking-news/finfisher-spyware-new-customers.html

[57] https://www.business-humanrights.org/en/latest-news/german-prosecutor-to-investigate-finfisher-for-allegedly-selling-spyware-used-against-journalists-and-activists-in-turkey-without-license/ ; https://www.ecchr.eu/en/press-release/german-prosecutor-opens-criminal-investiation-into-finfisher-for-selling-spyware-to-turkey-without-license/

[58] https://www.reporter-ohne-grenzen.de/

[59] https://freiheitsrechte.org/

[61] https://www.ecchr.eu/en/about-us/?L=2

[62] https://cdn.netzpolitik.org/wp-upload/2019/09/2019-07-05_FinFisher_Criminal-Complaint_ENG.pdf, pages 4-5

[63] https://cdn.netzpolitik.org/wp-upload/2019/09/2019-07-05_FinFisher_Criminal-Complaint_ENG.pdf, pages 6-7, page 12

[64] https://assets.publishing.service.gov.uk/government/uploads/system/uploads/attachment_data/file/847361/UK-NCP-initial-complaint-privacy-international-and-others-against-gamma-international-uk-ltd.pdf ; https://assets.publishing.service.gov.uk/government/uploads/system/uploads/attachment_data/file/847362/UK-NCP-Final-statement-complaint-Privacy-International-Gamma-International-UK-Ltd.pdf ; https://assets.publishing.service.gov.uk/government/uploads/system/uploads/attachment_data/file/847364/uk-ncp-follow-up-statement-privacy-international-gamma-international.pdf

[65] https://www.gov.uk/government/publications/privacy-international-complaint-to-uk-ncp-about-gamma-international-uk-ltd

[66] https://www.ibtimes.com/finfisher-malicious-spyware-disguised-mozilla-firefox-discovered-36-countries-1233177

[67] https://www.scmagazine.com/home/security-news/finfisher-command-and-control-hubs-turn-up-in-11-new-countries/ ; 2013.04.01 SC Magazine on FinFisher

[68] https://www.dw.com/en/german-prosecutors-investigate-spyware-maker-finfisher/a-50293812

[69] https://netzpolitik.org/2020/unsere-strafanzeige-razzia-bei-staatstrojaner-firma-finfisher-in-muenchen/

[70] https://www.glistatigenerali.com/intelligence_privacy/avira-lantivirus-comprato-dai-servizi-segreti-del-golfo-persico/ ; https://blogs.mediapart.fr/paolo-fusi/blog/260920/le-hacker-militaire-qui-achete-avira

[71] https://www.amnesty.org/en/latest/research/2020/09/german-made-finspy-spyware-found-in-egypt-and-mac-and-linux-versions-revealed/

[72] https://www.wsj.com/articles/BL-DGB-23568 ; https://www.telegraph.co.uk/technology/apple/8912714/Apple-iTunes-flaw-allowed-government-spying-for-3-years.html ; https://krebsonsecurity.com/2011/11/apple-took-3-years-to-fix-finfisher-trojan-hole/ ; https://www.bloomberg.com/news/articles/2012-07-25/cyber-attacks-on-activists-traced-to-finfisher-spyware-of-gamma

[73] https://www.glistatigenerali.com/internet-tech/hacking-team-riguarda-tutti-noi-le-nostre-liberta-la-nostra-costituzione/ ; https://www.glistatigenerali.com/app-software_intelligence/david-vincenzetti-la-spia-che-serve-i-dittatori/

[74] 2016.04.26 David Kushner on David Vincenzetti

[75] https://www.lastampa.it/tecnologia/2015/07/12/news/segreti-concorrenza-e-fobie-tutti-i-punti-deboli-di-hacking-team-1.35241096

[76] https://citizenlab.ca/2015/10/mapping-finfishers-continuing-proliferation/

[77] https://bigbrotherawards.de/en/2012/technology-gamma-international

[78] https://www.burojansen.nl/pdf/gammagrouploutheannelsonwapenhandelaarspursang.pdf ; https://slideum.com/doc/9973831/gehele-observant-%2369–januari-2017-politie-mercenaries

[79] https://www.burojansen.nl/politie/gamma-group-louthean-nelson-arms-dealers-to-the-core-english-translation-of-article-from-observant-69/

[80] 1987.03.07 PK Electronics in China

[81] .S. Department of Commerce, Industry and Trade Administration, “Commercial News USA”, U.S. Foreign Commercial Service, Washington DC, 1979, page 38

[82] https://www.referenceforbusiness.com/history2/1/CompuDyne-Corporation.html

[83] https://www.burojansen.nl/politie/gamma-group-louthean-nelson-arms-dealers-to-the-core-english-translation-of-article-from-observant-69/

[84] https://opencorporates.com/companies/hk/0475615

[85] https://opencorporates.com/companies/gb/02088610

[86] https://www.burojansen.nl/politie/gamma-group-louthean-nelson-arms-dealers-to-the-core-english-translation-of-article-from-observant-69/

[87] https://opencorporates.com/companies/gb/01958854

[88] https://opencorporates.com/companies/gb/05318642

[89] https://opencorporates.com/companies/gb/06591222

[90] https://www.burojansen.nl/politie/gamma-group-louthean-nelson-arms-dealers-to-the-core-english-translation-of-article-from-observant-69/

[91] https://allafrica.com/stories/200809010266.html

[92] https://www.nti.org/gsn/article/danish-man-charged-with-wmd-smuggling/

[93] https://www.burojansen.nl/politie/gamma-group-louthean-nelson-arms-dealers-to-the-core-english-translation-of-article-from-observant-69/

[94] Elaman AG Malans

[95] Holger Günther Rumscheidt Kirchberg in Tirol

[96] https://www.burojansen.nl/politie/gamma-group-louthean-nelson-arms-dealers-to-the-core-english-translation-of-article-from-observant-69/

[97] https://www.webcitation.org/5k8f6XouC?url=http://www.zianet.com/jpage/Bad%20Aibling%20Station%20-%20A%20Legacy%20of%20Excellence.pdf ; https://military.wikia.org/wiki/Bad_Aibling_Station ; Gottfried Mayr, “Das Kriegsgefangenenlager PWE No. 26: Bad Aibling 1945-1946 : Massenschicksal – Einzelschicksale“, Bad Aibling: Hist. Verein Bad Aibling und Umgebung, Bald Aibling 2002

[98] https://www.burojansen.nl/politie/gamma-group-louthean-nelson-arms-dealers-to-the-core-english-translation-of-article-from-observant-69/

[99] James Bamford, “Body of secrets: Anatomy of the ultra-secret NSA”, Anchor Books, New York, 2002

[100] https://www.europarl.europa.eu/sides/getDoc.do?pubRef=-//EP//TEXT+REPORT+A5-2001-0264+0+DOC+XML+V0//EN

[101] https://find-and-update.company-information.service.gov.uk/company/03820884/filing-history ; https://find-and-update.company-information.service.gov.uk/company/04027614/filing-history ; https://find-and-update.company-information.service.gov.uk/company/03684793/filing-history ; https://find-and-update.company-information.service.gov.uk/company/04016441/filing-history ; https://find-and-update.company-information.service.gov.uk/company/06343869/filing-history

Deja una respuesta